O que é Protocolo Modbus?

Modbus é um protocolo de comunicação que se tornou um padrão de facto na indústria. Ele permite a troca de dados entre diversos dispositivos em uma rede, sendo comumente usados em sistemas de automação industrial. No entanto, como muitos outros protocolos de comunicação, o Modbus não foi projetado com a segurança como prioridade. Isso apresenta um conjunto de desafios para a implementação segura de redes Modbus.

A segurança das redes Modbus é crucial para evitar interrupções no funcionamento dos sistemas, proteger contra vazamento de informações sensíveis e prevenir danos aos equipamentos conectados à rede. No entanto, muitas empresas enfrentam dificuldades para implementar medidas de segurança eficazes devido à natureza do protocolo Modbus e à falta de conhecimento sobre as possíveis vulnerabilidades.

Consequentemente, é essencial entender os desafios e vulnerabilidades associados à segurança em redes Modbus para poder desenvolver e implementar soluções eficazes. Este artigo irá explorar em detalhes esses desafios e apresentar algumas das melhores práticas para mitigá-los.

Compreendendo os Desafios na Segurança em Redes Modbus

O primeiro desafio na segurança das redes Modbus é a própria natureza do protocolo. Modbus foi desenvolvido em uma época em que a segurança não era uma preocupação primordial. Como resultado, o protocolo não possui mecanismos de autenticação ou criptografia integrados, permitindo que qualquer dispositivo que se conecte à rede possa enviar ou receber dados.

Além disso, muitas redes Modbus estão agora conectadas à Internet, aumentando a sua exposição a possíveis ataques. Qualquer dispositivo conectado à Internet é potencialmente vulnerável a ataques de hackers, tornando a segurança uma questão ainda mais crítica para as redes Modbus.

Finalmente, a falta de conhecimento sobre as possíveis vulnerabilidades e ataques é um desafio significativo. Muitas empresas não estão cientes dos riscos associados ao uso de redes Modbus e, portanto, não tomam as precauções necessárias para proteger suas redes. Isso pode levar a interrupções nos sistemas, vazamento de informações sensíveis e danos aos equipamentos.

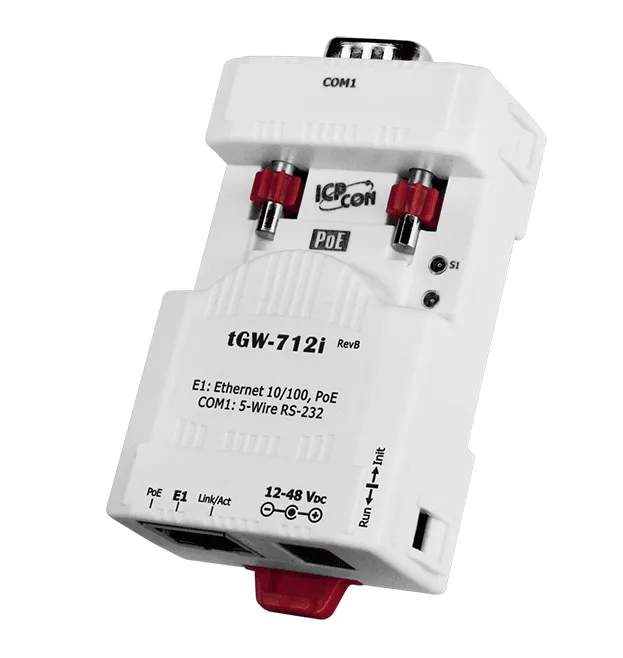

tGW-712i-CR – Gateway Modbus TCP para RTU/ASCII, 1x RS-232 com Isolação

As Vulnerabilidades Inerentes na Segurança em Redes Modbus

Como mencionado anteriormente, o protocolo Modbus não possui mecanismos de segurança integrados. Isso o torna vulnerável a uma série de ataques, incluindo ataques de replay, ataques de man-in-the-middle e ataques de negação de serviço.

Os ataques de replay ocorrem quando um invasor captura e retransmite dados legítimos na rede. Como o protocolo Modbus não possui mecanismos de autenticação, um atacante pode facilmente se passar por um dispositivo legítimo.

Os ataques de man-in-the-middle envolvem um invasor que se posiciona entre dois dispositivos na rede e intercepta ou altera os dados que estão sendo transmitidos. Novamente, a falta de autenticação e criptografia torna o protocolo Modbus vulnerável a esse tipo de ataque.

Os ataques de negação de serviço têm como objetivo sobrecarregar a rede ou os dispositivos individuais, tornando-os inoperantes. Um atacante pode inundar a rede com pedidos de dados, consumindo toda a largura de banda e causando uma queda na performance do sistema.

Ameaças Comuns em Segurança em Redes Modbus

Além das vulnerabilidades inerentes ao protocolo Modbus, existem várias ameaças comuns que podem explorar essas vulnerabilidades. Os ataques mais comuns incluem os seguintes:

-

Sniffing de tráfego: Este é um tipo de ataque passivo no qual o atacante captura e analisa o tráfego na rede. Embora não altere diretamente os dados, o sniffing de tráfego pode revelar informações sensíveis que podem ser usadas em ataques futuros.

-

Ataques de spoofing: Nestes ataques, o atacante se passa por um dispositivo legítimo na rede. Isso pode ser feito através do uso de endereços IP falsos ou pela retransmissão de pacotes de dados capturados.

-

Ataques de injeção de código: Nestes ataques, o atacante introduz código malicioso na rede. Este código pode ser usado para interromper o funcionamento dos dispositivos, alterar os dados sendo transmitidos, ou ganhar controle sobre os dispositivos.

Para se proteger contra essas ameaças, é crucial entender como elas funcionam e quais são as melhores práticas para mitigá-las.

Estratégias de Mitigação de Riscos em Redes Modbus

Apesar das vulnerabilidades e ameaças associadas às redes Modbus, existem várias estratégias que podem ser usadas para mitigar esses riscos. Aqui estão algumas das mais eficazes:

-

Isolamento de rede: Uma das maneiras mais eficazes de proteger uma rede Modbus é isolá-la de outras redes. Isso pode ser feito através da criação de uma rede privada virtual (VPN) ou da implementação de firewalls.

-

Autenticação e criptografia: Embora o protocolo Modbus não ofereça suporte a esses recursos por padrão, existem várias soluções de terceiros que podem adicionar essas camadas de segurança. Isto pode ajudar a proteger a rede contra ataques de spoofing e man-in-the-middle.

-

Monitoramento de rede: O monitoramento contínuo da rede pode ajudar a detectar atividades suspeitas e responder rapidamente a possíveis ataques. Isto pode incluir o uso de sistemas de detecção de intrusão (IDS) e sistemas de prevenção de intrusão (IPS).

Usando essas estratégias, é possível mitigar muitos dos riscos associados à segurança em redes Modbus.

Soluções Avançadas para Segurança em Redes Modbus

Além das estratégias básicas de mitigação de riscos, existem várias soluções avançadas que podem ser usadas para melhorar a segurança em redes Modbus. Estas incluem:

-

Gateways de segurança Modbus: Estes dispositivos atuam como intermediários entre os dispositivos na rede e a Internet. Eles podem fornecer autenticação, criptografia e outras medidas de Segurança em Redes Modbus.

-

Soluções de segurança cibernética industrial (ICS): Estas soluções são projetadas especificamente para proteger redes industriais como as redes Modbus. Elas podem incluir recursos como monitoramento de rede, detecção de intrusão e prevenção, e gestão de vulnerabilidades.

-

Certificação de segurança: Várias organizações oferecem certificações de segurança para dispositivos e sistemas Modbus. Estas certificações podem ajudar a garantir que a rede e os dispositivos estão em conformidade com os padrões de segurança relevantes.

tGW-718-T CR – Gateway Modbus TCP para RTU/ASCII, 1x 10/100MBps, 1x RS-232/422/485

Estudos de Caso: Implementando Segurança em Redes Modbus

Existem vários exemplos de empresas que implementaram com sucesso medidas de segurança em suas redes Modbus. Estes estudos de caso podem fornecer lições valiosas para outras organizações que estão enfrentando desafios semelhantes.

Um exemplo é a empresa de energia elétrica A, que implementou uma solução de segurança cibernética industrial para proteger sua rede Modbus. Esta solução incluiu a implementação de gateways de segurança Modbus, bem como o uso de um sistema de detecção de intrusão para monitorar a rede.

Outro exemplo é a empresa de manufatura B, que usou uma combinação de isolamento de rede, autenticação e criptografia para proteger sua rede Modbus. A empresa também realizou treinamentos regulares para seus funcionários sobre as melhores práticas de segurança.

Conclusão: O Futuro da Segurança em Redes Modbus

A segurança em redes Modbus é um desafio complexo, mas com o conhecimento e as ferramentas certas, é possível mitigar muitos dos riscos. À medida que a tecnologia continua a evoluir, é provável que surjam novas ameaças e vulnerabilidades. No entanto, ao manter-se atualizado sobre as últimas tendências e melhores práticas, as empresas podem garantir que suas redes Modbus permaneçam seguras e confiáveis.

A complexidade da segurança em redes Modbus não deve ser uma barreira para a sua implementação. Pelo contrário, deve ser um lembrete da importância de implementar as medidas de segurança adequadas. Como discutido neste artigo, existem várias estratégias e soluções disponíveis para ajudar a proteger as redes Modbus contra ameaças e vulnerabilidades.

No futuro, é provável que a segurança em redes Modbus continue a ser uma área de foco importante. À medida que mais dispositivos se tornam conectados e a Internet das Coisas (IoT) continua a crescer, a necessidade de redes seguras e confiáveis só aumentará. Com as estratégias e soluções adequadas, as empresas podem garantir que estão preparadas para enfrentar esses desafios.

Agradecimento

Esperamos que você tenha gostado deste artigo.

Se você ficou com alguma dúvida ou quer saber mais sobre esse assunto, deixe um comentário no nosso blog ou no nosso fórum de discussões.

Nossa engenharia terá o maior prazer em responder ao seu e-mail as suas perguntas e ajudá-lo a entender melhor esse tema.

Também gostaríamos de saber a sua opinião sobre este texto. Você o achou informativo, didático e envolvente? Você aprendeu algo novo com ele? Você tem alguma sugestão de melhoria ou de outro tópico que você gostaria de ver no nosso blog?

Sua participação é muito importante para nós, pois nos ajuda a melhorar a qualidade dos nossos conteúdos e a atender as suas necessidades e expectativas. Por isso, não deixe de nos enviar o seu feedback.

Agradecemos pela sua leitura e esperamos vê-lo novamente em breve no nosso blog. Até a próxima! 😊